Tecnología

Falsos instaladores de apps conocidas se distribuyen a través de anuncios de Google

El equipo de investigación de ESET identificó una campaña de malware que apunta a sudeste y este de Asia mediante la compra de anuncios engañosos para que aparezcan en los resultados de búsqueda de Google y que conducen a la descarga de instaladores troyanizados.

Los atacantes desconocidos crearon sitios web falsos con una apariencia idéntica a la de Firefox, WhatsApp o Telegram.

Pero además de proporcionar el software legítimo, también descargan FatalRAT, un troyano de acceso remoto (RAT, por sus siglas en inglés) que otorga al atacante el control de la computadora comprometida.

Puntos clave de esta publicación:

Los atacantes compraron anuncios para posicionar sus sitios web maliciosos en la sección “patrocinada” de los resultados de búsqueda de Google. Desde ESET se informó de estos anuncios a Google y se eliminaron de inmediato.

Los sitios web y los instaladores descargados de estos sitios están en su mayoría en chino y, en algunos casos, ofrecen falsas versiones de software en chino que no están disponibles en China.

Se observaron víctimas principalmente en el sudeste y este de Asia, lo que sugiere que los anuncios estaban dirigidos a esa región.

Se observaron ataques entre agosto de 2022 y enero de 2023, pero según la telemetría de ESET, se han utilizado versiones anteriores de los instaladores desde al menos mayo de 2022.

Ninguno de los programas maliciosos o la infraestructura de red utilizada en esta campaña se ha asociado con actividades conocidas de ningún grupo mencionado, por lo que, por ahora, no se ha atribuido esta actividad a ningún grupo conocido.

Mapa de calor con los países donde ESET detectó los ataques entre agosto de 2022 y enero de 2023.

La mayoría de los ataques afectaron a personas en Taiwán, China y Hong Kong.

También se observó un pequeño número de casos en:

Malasia

Japón

Las Filipinas

Tailandia

Singapur

Indonesia

Birmania

La descripción general de la campaña muestra una cadena de múltiples componentes que finalmente instala el malware FatalRAT , que fue descrito por los investigadores de AT&T (@attcyber) en agosto de 2021.

Los atacantes registraron varios nombres de dominio que apuntaban a la misma dirección IP: un servidor que aloja varios sitios web que descargan programas troyanizados.

Algunos de estos sitios web se ven idénticos a los sitios legítimos cuya identidad es suplantada, pero en su lugar ofrecen instaladores maliciosos.

Los otros sitios web, posiblemente traducidos por los atacantes, ofrecen versiones en chino de software que no está disponible en China, como Telegram.

ESET observó sitios web maliciosos e instaladores para las siguientes aplicaciones, aproximadamente en orden de popularidad:

Chrome

Firefox

Telegram

Line

Signal

Skype

Billetera de Bitcoin Electrum

Sogou Pinyin Method

Youdao, una app de traducción y diccionario

WPS Office, una suite de office gratuita

Aparte de electrumx[.]org, un sitio web falso en inglés para la billetera Electrum Bitcoin, todos los demás sitios web están en chino, lo que sugiere que los atacantes están interesados principalmente en personas que hablan esta lengua.

“Si bien, en teoría, hay muchas formas posibles de que las potenciales víctimas sean dirigidas a estos sitios web falsos, un sitio de noticias informó (versión en inglés aquí) que se estaban desplegando anuncios que conducía a uno de estos sitios web maliciosos cuando buscaban el navegador Firefox en Google. No pudimos reproducir dichos resultados de búsqueda, pero creemos que los anuncios solo se mostraron a los usuarios de la región objetivo».

El FatalRAT es un troyano de acceso remoto que fue documentado en agosto de 2021 por AT&T Alien Labs.

Este malware proporciona a los atacantes un conjunto de funcionalidades que permite realizar diversas actividades maliciosas en la computadora de la víctima.

Por ejemplo:

Registrar las pulsaciones del teclado

Cambiar la resolución de pantalla de la víctima

Terminar los procesos del navegador y robar o eliminar datos almacenados en ellos. Los navegadores objetivo son:

Chrome

Firefox

Sogou Explorer

Descargar y ejecutar un archivo

Ejecutar comandos de Shell

Según ESET, los atacantes se han esforzado para que los nombres de dominio de los sitios web falsos sean lo más similares posible a los nombres oficiales. En la mayoría de los casos los sitios web falsos son copias idénticas de los sitios legítimos. En cuanto a los instaladores troyanizados, los mismos instalan la aplicación real que el usuario estaba buscando, evitando sospechas de un posible compromiso en la máquina de la víctima. “Por todas estas razones, vemos cuán importante es verificar cuidadosamente la URL que estamos visitando antes de descargar el software. Es recomendable que luego de verificar que un sitio web es real escribirlo directamente en la barra de direcciones del navegador.”, aconsejan desde el equipo de ESET.

Dado que el malware utilizado en esta campaña, FatalRAT, contiene varios comandos que permiten al atacante manipular datos de diferentes navegadores, y que los datos de las víctimas muestra que no parecen estar enfocados en un tipo de usuario en particular, cualquiera puede verse afectado.

Según ESET es posible que los atacantes estén únicamente interesados en el robo de información, como credenciales web, para venderlas en foros clandestinos, o en usar esta información para otro tipo de campaña maliciosa son fines económicos, pero por ahora la atribución específica de esta campaña a un actor de amenazas conocido o nuevo es imposible.

Para conocer más sobre seguridad informática visite el portal de noticias de ESET: https://www.welivesecurity.com/la-es/2023/02/16/falsos-instaladores-descargan-fatalrat-distribuyen-anuncios-google/

Nota de prensa

No dejes de leer

Actor Sam Neill, de la saga “Parque Jurásico” da una noticia

Infórmate al instante, únete a nuestro canal de Telegram NoticiasACN

Tecnología

Educación moderna: colegio ítalo‑venezolano adopta tecnología pionera de IA

El Colegio Simón Bolívar y Giuseppe Garibaldi, con 72 años de historia ítalo‑venezolana, acaba de tomar una de las decisiones más trascendentales de su trayectoria: integrar inteligencia artificial a su operación cotidiana y convertirse en una de las primeras instituciones educativas del país en desarrollar un sistema propio, seguro y completamente adaptado a las necesidades reales de su comunidad.

Fundado en 1954 por inmigrantes italianos que apostaron por la educación como vía de arraigo, el colegio ha sido durante tres generaciones patrimonio de la familia Milazzo Scopazzo, una institución guiada por convicciones y no por tendencias pasajeras.

Esa misma filosofía impulsó este año la creación del Sistema de Comunicación Escolar Inteligente, una plataforma institucional diseñada desde cero para resolver los desafíos diarios de familias, docentes y estudiantes.

Tres capas, un mismo propósito: información clara, segura y disponible

1. Comunicación oficial por niveles y secciones

La plataforma organiza grupos verificados por membresía, donde docentes y directivos publican tareas, materiales y comunicados directamente a los representantes.

- Horarios protegidos:

- Representantes: lunes a viernes, 8:00 a.m. – 2:00 p.m.

- Estudiantes de Bachillerato: 1:00 p.m. – 4:00 p.m.

- Protección al docente: ningún representante puede escribir al profesor fuera del canal ni acceder a su número personal.

- Cumplimiento automático: fuera del horario, el sistema no recibe mensajes.

El objetivo es claro: que la información oficial llegue a tiempo, sin depender de grupos informales donde se distorsiona o se pierde.

2. Asistente de inteligencia artificial + Mini App integrada

Operativo 24/7, el asistente responde consultas sobre:

- Docentes por materia y sección

- Normas, uniformes y reglamentos

- Seguro escolar y emergencias

- Pagos y trámites administrativos

- Monto de mensualidades con tasa BCV en tiempo real

La Mini App, integrada en Telegram, permite realizar trámites sin salir del canal:

- Mensualidad: monto en USD y bolívares actualizado al instante

- Comprobante: envío guiado en tres pasos

- Inasistencia: carga de certificado médico y selección de fecha

- Citas: enrutamiento automático a la coordinación correspondiente

Todo visible, intuitivo y sin necesidad de comandos.

3. Tutor académico conversacional

La innovación más disruptiva del sistema.

- Bachillerato: los estudiantes consultan directamente desde sus grupos.

- Primaria: los padres plantean las dudas en nombre de sus hijos.

El tutor explica ejercicios paso a paso, reformula conceptos difíciles, sugiere libros, prepara exámenes modelo y verifica si la explicación quedó clara.

No entrega enlaces. Conversa. Acompaña. Enseña.

No reemplaza al docente, pero sí cubre el espacio imposible: estar disponible a las 11 de la noche cuando el examen es mañana.

La premisa es contundente: la IA democratiza el conocimiento.

Una diferencia clave: institucional, no genérica

A diferencia de plataformas públicas como Gemini o ChatGPT, el asistente del Colegio B&G:

- Sabe que habla con un miembro registrado

- Responde solo con información oficial

- Opera bajo restricciones estrictas para proteger a menores

- Requiere enlace único e intransferible enviado al correo del representante

- No interactúa con personas ajenas a la comunidad

Los grupos de acceso controlado tienen cuatro años funcionando; la IA es la capa que convierte esa confianza en un servicio permanente.

Un colegio que redefine la educación en 2025

Un sistema que responde cualquier consulta en segundos, a cualquier hora, dentro de un entorno seguro, no solo mejora la eficiencia: redefine lo que significa ser una institución educativa moderna.

El Colegio Simón Bolívar y Giuseppe Garibaldi afirma con hechos que:

- La información oficial pertenece a las familias, no solo a la oficina administrativa.

- La seguridad de los estudiantes justifica invertir en tecnología que ningún grupo de WhatsApp puede replicar.

- La inteligencia artificial no es el futuro: es una herramienta disponible hoy, que instituciones responsables pueden usar con criterio y propósito.

Nota de prensa

No dejes de leer

Antonio Valente Izzi asume como presidente de Movistar Venezuela

Infórmate al instante únete a nuestros canales

WhatsApp ACN – Telegram NoticiasACN – Instagram acn.web – TikTok _agenciacn – X agenciacn

-

Economía11 horas ago

Economía11 horas agoPrecio del dólar del 3 de junio se acerca a 559 bolívares

-

Deportes11 horas ago

Deportes11 horas agoJeremías Sánchez busca ayuda para representar a Venezuela en Futsal Cup de España

-

Nacional11 horas ago

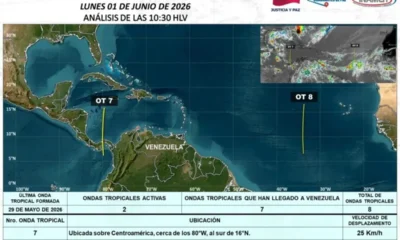

Nacional11 horas agoInameh prevé ingreso de la octava onda tropical

-

Economía12 horas ago

Economía12 horas agoValencia sede de IV Jornadas de Actualización en Calidad Alimentaria