Hombre & Mujer

Protege tus archivos sensibles: Te decimos una forma sencilla de hacerlo

Cuantas veces has querido proteger archivos con información «sensible» o de contenido «delicado», que hasta desearías guardarla bajo llave para que ningún fisgón pueda enterase de tus secretos.

En la actualidad, la mayor parte de las comunicaciones digitales se realizan de forma «encriptada» (escritas en un código de computadora muy seguro), lo que ciertamente hace el trabajo de los piratas profesionales un poco mas difícil.

Pero: ¿que pasa con el usuario final? ¿Quien lo cuida? ¿Como puede proteger sus datos?. Hablamos de gente común y corriente, que tiene en sus computadoras o teléfonos todo tipo de información «sensible».

Desde fotos comprometedoras, pasando por balances o estados de cuenta que deben ser secretos, hasta una lista de cosas que nadie puede ver, los usuarios modernos a veces se sienten desguarnecidos y desnudos (digitalmente hablando).

«Trucos» de los usuarios

Algunas técnicas comunes «de baja gama», suelen ser aplicadas por los usuarios comunes, como por ejemplo: cambiarle el nombre o extensión (tipo) a los archivos que desean esconder, copiarlos en ubicaciones (carpetas) ocultas, empaquetarlos (.zip ó .rar) y agregarles clave, copiarlos en un pendrive y borrar los originales.

Pero, NINGUNA de esas técnicas funciona. Cualquier informático con un nivel intermedio de experiencia, revisaría el contenido de esos archivos con tan solo ponerles la mano.

Cualquier informático, revisaría el contenido de esos archivos con tan solo ponerles la mano. Foto: referencial.

Y ciertamente, se ha demostrado que las brechas de seguridad en las comunicaciones pueden ocurrir y los expertos pueden aprovecharlas (eso sin agregar el hecho de que podrían intervenir tu equipo remotamente, sin que ni siquiera te des cuenta).

A estas alturas deben estarse preguntando: Ajá ¿y entonces que hago?. No se preocupen, ya viene la respuesta.

No necesariamente el proteger tus archivos personales requiere de aplicaciones caras y complejas o de alternativas super complicadas en línea. Alguien ya pensó en eso y presentó una sencilla y elegante respuesta.

El script del sombrero: Hat.sh

Verán, normalmente cualquier estudiante de ingeniería de sistemas, durante su carrera debe desarrollar programas (scripts), para realizar lo que se conoce como «encriptado seguro».

Este, procedimiento se realiza de manera simple por el computador, el cual cambia el código de los archivos (a nivel binario), haciendo que solamente el que posea la llave de «desencriptado» pueda descifrar el contenido del archivo.

Simple, pero a los grandes proveedores de servicios digitales no les interesa que los usuarios alcancen este nivel de independencia, eso también es contraproducente para sus intereses.

Entonces, un desarrollador profesional conocido en la plataforma de programadores GitHub con el nombre de «Shadi», se puso manos a la obra a fin de crear una herramienta simple y elegante, para así de brindar seguridad a los usuarios.

El resultado: Hat.sh una web que provee un cifrado de archivos gratuito, rápido, seguro y sin servidor.

Asi funciona Hat.sh

Lo único que tienes que hacer es entrar en Hat.sh, elegir el archivo a encriptar en tu computadora presionando el botón «Browse» (Abrir), e ingresar una llave de cifrado (una clave preferiblemente mayor de 13 dígitos, incluyendo mayúsculas y caracteres especiales, para que sea fuerte) en el cuadro de texto inferior.

Animación GIF cortesía de Genbeta

Si no tienes idea de una clave «buena», pues no hay problema: el botón con las flechas giratorias a la derecha te proveerá de una excelente clave, que solo tendrás que guardar en un lugar seguro (esta es tu llave).

Luego de eso pulsa el botón «Encrypt» (Encriptar). Listo, el archivo esta seguro y nadie sin esta clave podrá descifrarlo; al menos en un tiempo de vida humano (es decir menor a 100 años).

Solo falta que descargues la versión encriptada del archivo, haciendo click en el botón «Encrypted file» (Archivo encriptado). También, podrás copiar la clave con la que se generó ese archivo; haciendo clic en el botón de al lado «Decryption key» (Llave de desencriptado).

¿Y como lo «desencripto»?

Para recuperar las versiones normales (sin encriptar), simplemente repite el proceso (asegurándote de escribir bien la clave); y pulsando el botón «Decrypt» (Desencriptar).

Ahora solo debes asegurarte de borrar la versión original de tu archivos; reemplazándola por la versión encriptada, para que nadie pueda ver el contenido.

Tus secretos ahora están seguros, pero recuerda: No pierdas la clave, sea como sea; tendrás que tener la clave para poder descifrar el archivo encriptado.

Nota: también funciona con paquetes ZIP y RAR, preferiblemente no demasiado grandes.

ACN/Genbeta/GitHub/Hat.sh

No dejes de leer: Google confirma gran interrupción de servicios

Hombre & Mujer

Tarek William Saab reafirmó ante estudiantes la defensa de la venezolanidad

El fortalecimiento de los valores históricos dentro de las instituciones educativas del país se consolida como una prioridad estratégica para asegurar el relevo generacional y la protección de nuestra herencia inmaterial.

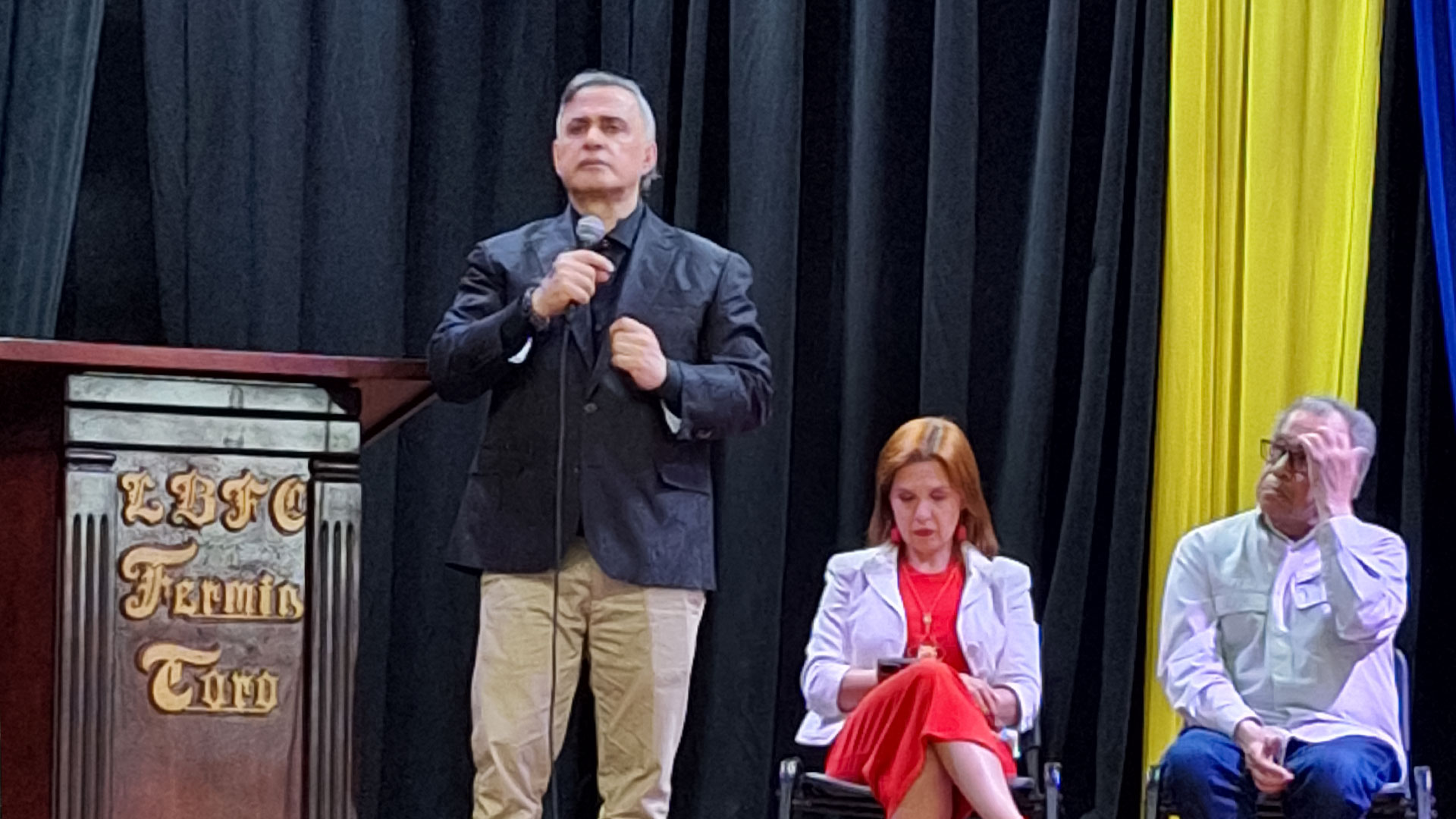

En este contexto de masificación del saber popular, Tarek William Saab misión viva Venezuela lideró un despliegue pedagógico directo en los espacios del histórico liceo Fermín Toro de Caracas, donde alumnos y profesores formaron parte activa de un taller formativo de alto nivel. La iniciativa busca sembrar en la juventud las herramientas metodológicas y axiológicas necesarias para la salvaguarda del gentilicio frente a las corrientes de alienación cultural que imperan en la era digital global.

Esta jornada forma parte del plan de acción unificado entre la jefatura de la Gran Misión Viva Venezuela y el Ministerio del Poder Popular para la Cultura, respondiendo a la necesidad de descentralizar la formación artística y llevar el debate sobre la soberanía espiritual a los centros escolares del sector público. Al vincular el sistema educativo formal con los creadores de base, se establece un puente institucional indispensable para que la memoria histórica de nuestras localidades sea estudiada, comprendida y defendida desde las aulas de clase por toda la comunidad educativa.

Alianza pedagógica para la descolonización del pensamiento

El emblemático liceo Fermín Toro sirvió de escenario para un debate profundo sobre los orígenes, evolución y resistencia de las expresiones tradicionales del país. El encuentro académico contó con la participación directa del jefe de la Gran Misión Viva Venezuela, Tarek William Saab, quien estuvo acompañado por los viceministros Mary Pemjean e Ignacio Barreto, consolidando una mesa de trabajo institucional de primer orden. Asimismo, la jornada se enriqueció con las ponencias de Cósimo Mandrillo, presidente de Monte Ávila Editores; Benito Irady, presidente del Centro de la Diversidad Cultural, y la destacada y laureada cultora nacional Luisa Pérez Madriz, conocida afectuosamente en el ámbito artístico como «Luisin».

Durante el ciclo de ponencias se debatió sobre la necesidad imperante de revisar los contenidos educativos vinculados a las artes, promoviendo el desarrollo de textos escolares y material audiovisual que visibilicen el esfuerzo de los cultores populares. La presencia de las autoridades ministeriales reafirmó el compromiso del Estado con el financiamiento y soporte de estas cátedras libres, proyectando la creación de núcleos permanentes de formación literaria y musical en los liceos más representativos de la ciudad capital durante los próximos meses de gestión.

La cultura como la reserva moral y estratégica de la nación

El eje fundamental del discurso ofrecido a la comunidad estudiantil se centró en definir la creación artística no como un accesorio de entretenimiento, sino como una estructura de resistencia histórica. Al dirigirse a los jóvenes y al cuerpo docente, se reafirmó la trascendencia de este tipo de actividades dirigidas a la juventud, resaltando como una línea estratégica de la Misión el fortalecimiento de la educación en áreas fundamentales de la identidad nacional, la cultura y el gentilicio. La conceptualización del hecho artístico fue categórica al definirlo como la creación absoluta y la reserva moral necesaria para el rescate, la resistencia activa y la salvación integral de un pueblo frente a las influencias foráneas.

«La identidad nacional no es un concepto estático del pasado, sino una trinchera de pensamiento vivo que la juventud debe asumir con orgullo para proteger la soberanía espiritual de la patria.»

La disertación de los especialistas Cósimo Mandrillo, Luisa Pérez y Benito Irady abordó aristas críticas de la venezolanidad, haciendo un llamado urgente al rescate del libro y al fomento de la lectura como hábito emancipador. De igual forma, se analizó el vasto patrimonio cultural del país que debe ser recuperado y proyectado de forma sistemática en las plataformas digitales contemporáneas, haciendo especial énfasis en la trascendencia de la afrovenezolanidad como un eje transversal e imprescindible dentro de la conformación de la identidad venezolana.

Celebración de la identidad nacional desde las bases escolares

El cierre de la actividad académica adquirió un carácter profundamente festivo y participativo con la presentación didáctica de los tambores de San Juan de Curiepe, una de las manifestaciones más ricas y representativas de la herencia afrodescendiente de la nación. Los estudiantes no solo actuaron como espectadores, sino que se incorporaron activamente a la ejecución musical, demostrando el arraigo inmediato que generan los ritmos ancestrales cuando se presentan de forma pedagógica y accesible.

A través de este despliegue integral, la gestión de Tarek William Saab mision viva Venezuela ratifica la efectividad de sus líneas de acción comunal, demostrando que la articulación entre el saber académico, la experiencia de los cultores de trayectoria y el entusiasmo de la juventud estudiantil es la fórmula idónea para garantizar que las tradiciones se mantengan vigentes, dinámicas y protegidas contra el olvido.

-

Economía21 horas ago

Economía21 horas agoPrecio del dólar del 3 de junio se acerca a 559 bolívares

-

Internacional13 horas ago

Internacional13 horas agoMaximiliano José Herde, venezolano en Chile necesita ayuda urgente para tratamiento de cáncer de colon

-

Deportes20 horas ago

Deportes20 horas agoJeremías Sánchez busca ayuda para representar a Venezuela en Futsal Cup de España

-

Deportes15 horas ago

Deportes15 horas agoListas al Mundial 2026 dio a conocer la FIFA